[Multimedia] 18. Wota 문제풀이

Wota

Password : Nz3#s)2=1@./AS|\sas;192Sljd!*&^

파일 이름이 Forensic_2.zip인 거보니까 뭔가 volatility를 써야 할 것 같은 예감이 든다.

처음에 그냥 zip 파일 압축 풀기를 하니까 오류가 나길래 7z으로 풀었는데,

비밀번호 입력하라길래 문제에 나와있는 비밀번호 입력하니까 바로 압축 풀기가 됐다.

폴더 클릭

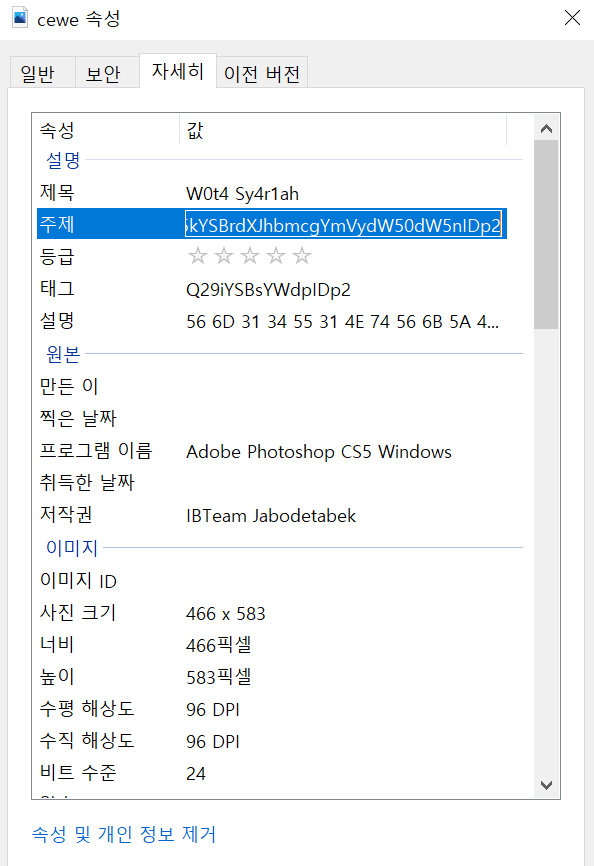

cewe라는 사진 파일 하나랑 ke0n9라는 압축 폴더가 있었다.

ke0n9에도 압축을 풀려고 하니까 비밀번호가 걸려있다.

아마 cewe라는 파일에 비밀번호가 숨겨져 있을 것이다.

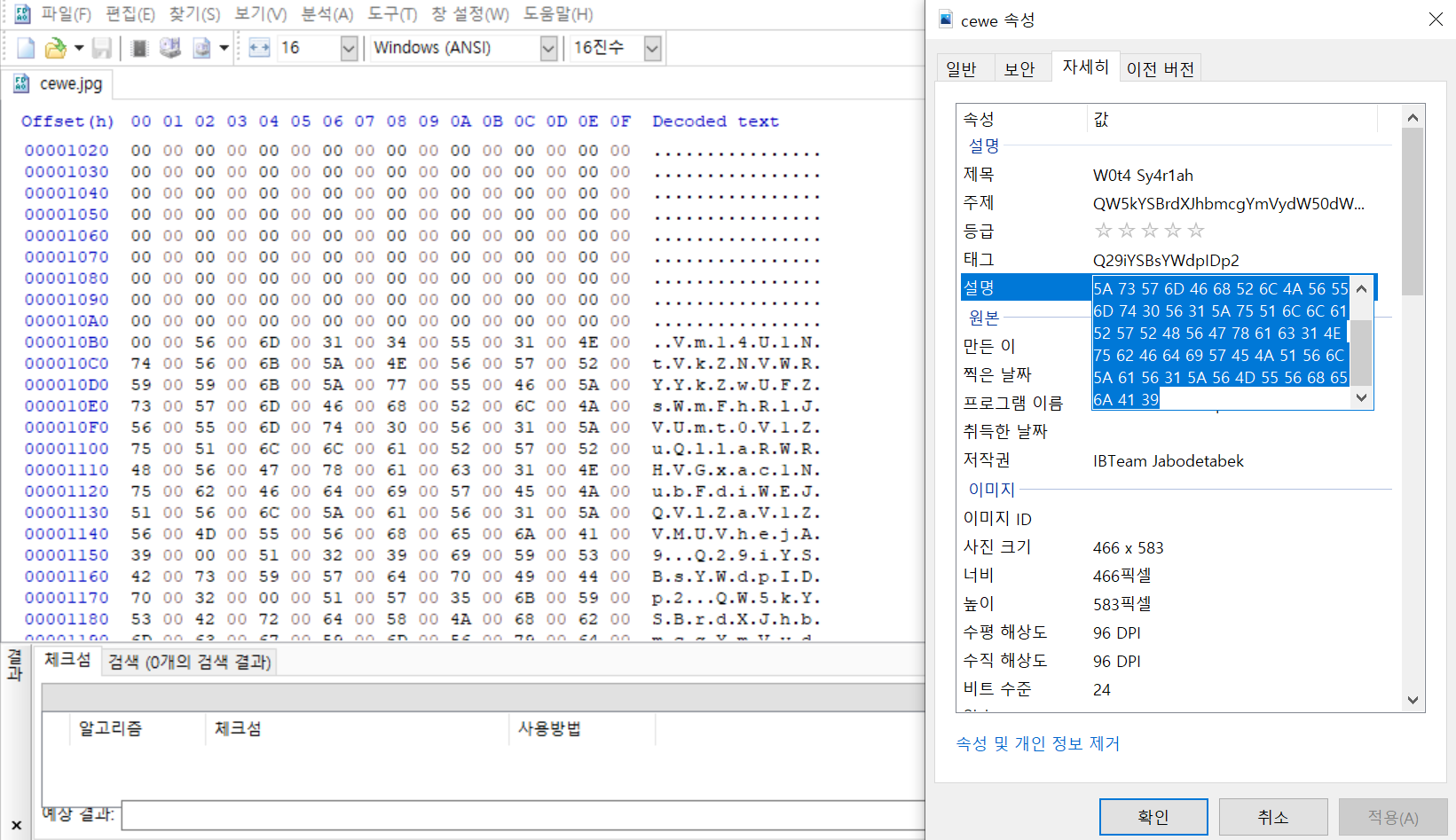

딱히 봐도 별다른 점을 모르겠어서 cewe 파일의 속성을 확인해봤다.

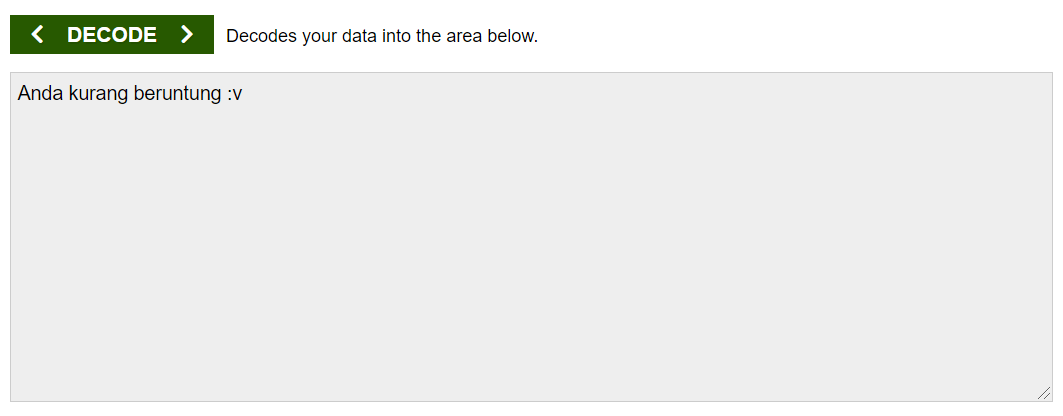

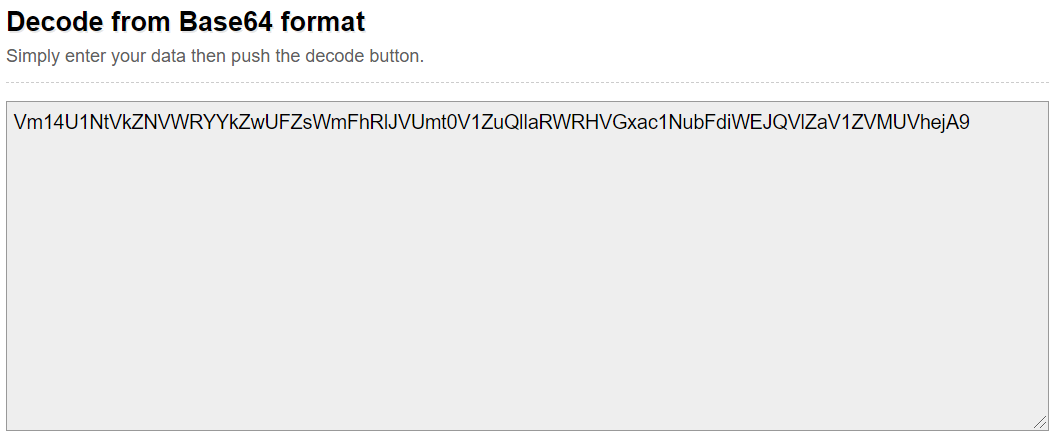

주제 부분을 보고 뭔가 이상하다는 생각이 들어서.. 혹시나 하는 마음에 base64 디코딩을 해봤는데

무슨 알 수 없는 외국어가 적혀있다.

파파고 언어 감지 기능을 이용해서 번역해봤더니

뭐요!?!

아니 근데 여기서 뭘 더 어떻게 해야 할지 모르겠어서... (화만남)

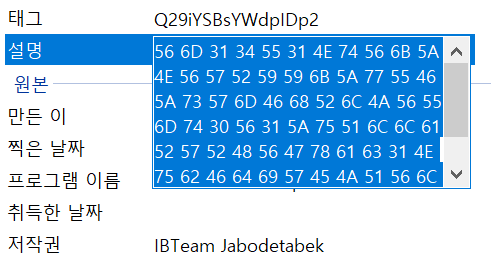

아까 '설명' 부분에 이상한 16진수가 있길래 이걸 한 번 파헤쳐보기로 했다.

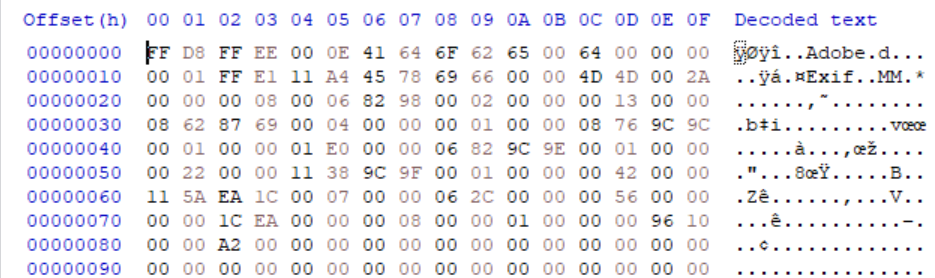

HxD에서도 확인이 가능한데, 지금 띄어쓰기가 되어 있어서 중간에. 이 삽입되어 있다,,,

설명 부분까지 일단 복사해서

일일이 지워줌 ㅎ

디코딩했는데 별로 마음에 드는 문자열이 아니다.

한 번 더 해보자

...

한 번 더!

ㅋ

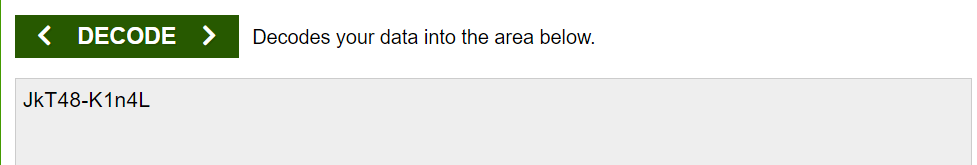

; 뭔가 이게 비밀번호 같이 생기긴 했는데 한 번 더 해봄

오!!! 나왔다.

암호 입력하고

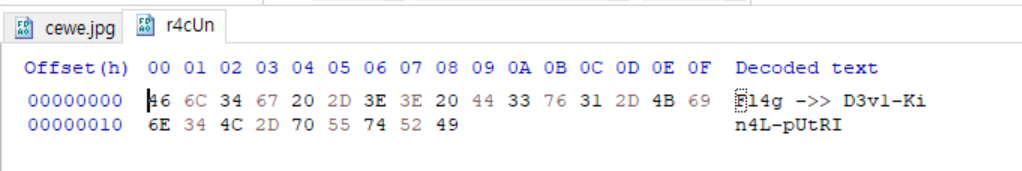

안에 들어있던 r4cUn 파일을 HxD로 열어주니 플래그 값이 나왔다.

칼리리눅스나 리눅스를 사용하고 있다면 exiftool을 활용해서 16진수값을 발견하는 방법도 있다고 한다.

flag값: D3v1-Kin4L-pUtRI